如果你是一个英雄联盟玩家,在游戏结束对局结算界面肯定看到过各种博彩广告,甚至一度认为和你对局游戏的是人工智能。要知道,英雄联盟这款游戏虽然已经过了巅峰期,但依旧是最受欢迎的端游,非高峰期的同时在线人数也有上百万人,那么这种针对英雄联盟的非法广告实际情况是怎样的?其原理是什么呢?

据棋牌测评了解,这是一种针对在线棋牌游戏进行盗号,并且同时能够在英雄联盟客户端内群发博彩广告,从而进行引流的木马。木马作者通过调用英雄联盟客户端本地消息发送的API,当一局游戏结束显示战绩时,就会发送博彩群的广告或者链接,为了避免消息被过滤拦截,还会采用同音字替换的方式绕过过滤拦截。

而据棋牌测评了解,大部分发送此类信息的玩家,都处于网吧环境。在分析期间,该病毒的插件的功能也是每天更新,单个变种感染量达3W+。

技术分析

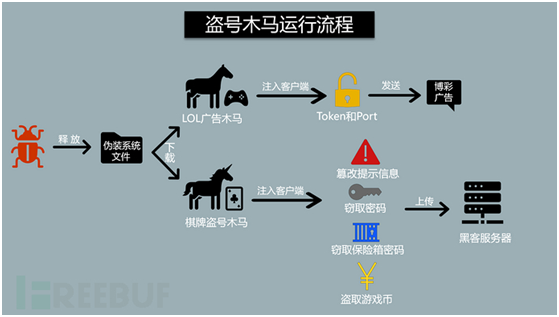

先大致说说该病毒的主要运行流程:

此类病毒运行后,首先会复制自身到system32下一个随机命名的文件夹里,然后重命名伪装自身为系统文件,会被伪装的文件名列表如下:

接着,从服务器下载一个加密图片文件,当然,这不是病毒本体。经过多重解密后,我们发现其为一个DLL 文件,该DLL文件的主要功能是去下载另外2个木马文件:英雄联盟广告木马和棋牌游戏盗号木马:

木马一:英雄联盟广告木马

为防止安全分析人员溯源、追查到其真实身份,病毒作者提前将该木马上传到了公共图片服务器中,如:新浪、百度、网易等

上传放置图片所用的服务器

下载得到的文件,同样是伪装加密的图片文件,解密后,依旧是一个DLL文件,而这个DLL就是最终的木马文件。这个DLL文件中包含了两个额外的PE文件:CURL库文件和一个用于注入LeagueClient.exe进程的文件。该DLL文件加载运行后,首先会创建3个线程:

① 线程一

数据上报至统计服务器:http://api.hjhmc.com/c.php?md5=/AbW5ekasENZnoFYhA86kLY2HNZ5A2XRowvOg/qYVq6hDUJgQHR/UQ==,该网站后台为宝塔面板:

② 线程二

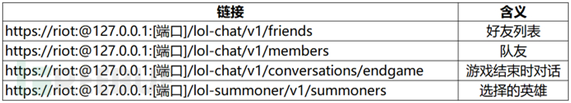

针对英雄联盟客户端进行注入操作,将自身释放出的一个PE文件,注入进LeagueClient.exe,主要为获取auth-token值和app-port值,然后将获取得到的值存放在C:\ a.dat中,为后续构建发送消息的链接所用:

③ 线程三

根据获得的auth-token值和app-port值,构建相应的消息发送链接,然后发送相应的广告信息,完成博彩广告的发送:

不过由于相关服务链接的失效(http://43.224.29.58/msg/2.txt),暂未能获取相应的广告信息配置数据,但根据该木马内置的一个关键词替换字典信息以及网上的相关反馈来看,猜测为同一类型的木马,发送的是博彩类型广告:

除了在英雄联盟客户端内发送博彩广告外,病毒还会利用QQ的快速登录,盗取ClientKey值,然后在空间的说说中,加入定时说说,定时发送广告:

木马二:棋牌游戏盗号木马

这个就简单说一下,因为主要针对该棋牌游戏盗号木马插件主要针对以下4款游戏:

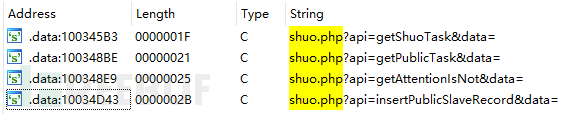

木马通过检测以上4款游戏窗口找到游戏主进程,然后通过远程线程注入盗号DLL模块,挂钩指定函数,在用户进出游戏房间、存取游戏币、修改帐号密码等操作时拿到账户信息并上传。

盗号DLL模块在游戏进程加载后,会挂钩游戏相关的功能函数,拦截游戏内部消息。在用户进行登录、进入房间、存取钱、绑定解绑、修改密码等操作时,获取用户账户密码、银行密码、游戏币等数据,并加密上传至服务器。

其中针对登录游戏、进入房间、修改密码这3类操作会获取并上报用户的机器码Pr_MAC用于远程解绑洗号,当账号异地登录时会替换本地的提示消息,防止用户发现账号被盗(和上面英雄联盟的非法广告一样,玩家自己是看不到自己发送的博彩广告的。):

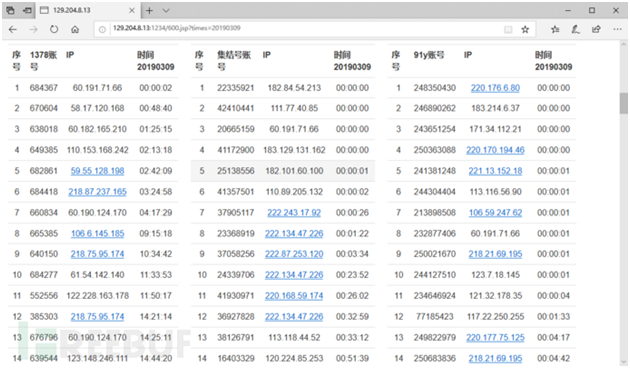

那么,这种盗号方式有用吗?答案是肯定的,以下是病毒作者服务器上收集到的账号信息:

以上就是英雄联盟非法博彩广告和棋牌盗号木马程序的所有运行原理。棋牌测评坚决反对任何非法博彩广告,对正规棋牌游戏的盗号产业也深恶痛绝。棋牌测评坚信只有绿色、健康的棋牌游戏才是行业的未来。棋牌测评科技致力于棋牌游戏赚钱15年,拥有大量棋牌游戏成功案例。

想赚钱一款迅速盈利的棋牌游戏,欢迎咨询热线电话:400-000-7043

扫码二维码咨询更多棋牌游戏问题

本文版权归棋牌测评所有,如若转载请注明出处